Nmap諸神之眼_工具使用開箱_part1

https://www.facebook.com/joshdamascoclimbing/photos/a.585099681674642/1082028225315116

有時真的感覺好累

Netflix.com 網域對應的多個 IP 位址。這包括三個 IPv6 位址和三個 IPv4 位址。這種情況通常發生在使用內容分發網路(CDN)或具有複雜負載平衡配置的大型網站中。每個 IP 位址可能代表不同的伺服器或不同的資料中心位置。

稍微比較沒空寫文章

這篇稍微筆記一下心情 發現攀岩歷程愈來愈陡峭艱辛了

能踩踏的石階跟需要跨的步伐距離愈來愈遠

年底又開始要接觸到完全沒經歷過的技能樹OS層面的vulnerability修補

哀... 心想這技能樹也差異跨太多了

但如今這個世代真的要會的東西要求很多

而且每一個技能相當於你是否可以再如此動盪不安時代的穩當踏階

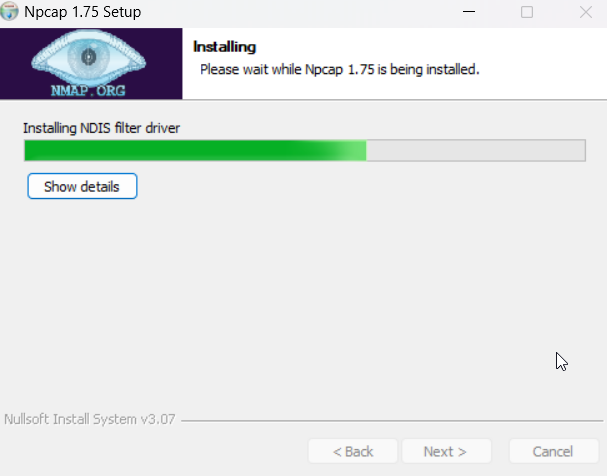

這次筆記要安裝學習的一套工具

基本上google搜尋到第一個就是了

也已經有對應cli添加環境變數中開啟cmd都能識別的到

這邊拿 iT邦幫忙 網站domain 來測試

https://ithelp.ithome.com.tw/

可明確觀測到此站台主機目前有開啟的服務就是基本的80,443

http://scanme.nmap.org/

此外還有22的ssh也有開啟

針對一個domain 綁定多IP的會是怎樣掃描結果呢?

我們拿一個標竿網站影音串流的netflex

netflix.com

透過nslookup可得知

Netflix.com 網域對應的多個 IP 位址。這包括三個 IPv6 位址和三個 IPv4 位址。這種情況通常發生在使用內容分發網路(CDN)或具有複雜負載平衡配置的大型網站中。每個 IP 位址可能代表不同的伺服器或不同的資料中心位置。

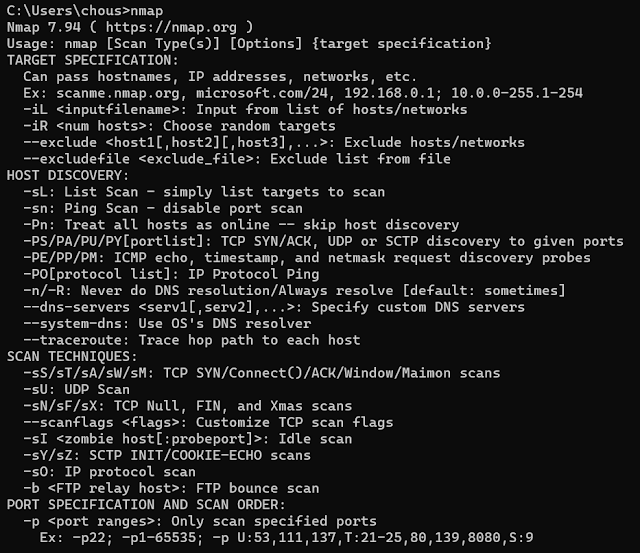

在Nmap中, 可以掃描單一裝置、 整個子網路或子網路中的一系列位址。

第二個基本指令nmap -h 查看幫助文檔案

留言

張貼留言